在当今数字化时代,企业和组织面临着日益严峻的网络威胁。VEB(Virtual Environment & Business,泛指虚拟化环境与业务)的信息安全保护已成为技术领域的核心议题。网络与信息安全软件的开发,正是构建这一防护体系的基石。本文将探讨几种关键的防护方式,并解析其在软件开发中的实践应用。

1. 纵深防御(Defense in Depth)

这是信息安全领域的经典策略,强调通过多层、异构的安全措施来保护系统。在网络与信息安全软件开发中,这意味着从网络边界(如防火墙、入侵检测系统)、主机层面(如防病毒软件、主机入侵防御)、应用到数据层(如加密、访问控制)都部署防护。开发此类软件需注重各层间的协同,例如,安全信息和事件管理(SIEM)系统能够整合各层日志,实现统一分析与响应。

2. 零信任架构(Zero Trust Architecture)

零信任理念的核心是“从不信任,始终验证”。在VEB环境中,传统的基于边界的安全模型已显不足,尤其是随着云服务和远程办公的普及。相关的安全软件开发需聚焦于身份和访问管理(IAM)、微隔离、持续验证等技术。例如,开发基于策略的访问控制软件,确保每次资源请求都经过严格的身份验证和权限审核,无论请求来自内部还是外部网络。

3. 数据加密与隐私增强技术

保护VEB中的敏感数据至关重要。这包括对静态数据(存储时)、传输中数据(网络传输)和使用中数据(内存处理)的加密。软件开发需集成先进的加密算法(如AES、RSA)和协议(如TLS)。隐私增强技术如同态加密、安全多方计算也正被探索,允许在加密数据上进行计算而不暴露原始信息,适用于数据分析等场景。

4. 威胁检测与响应自动化

主动防御是应对高级持续威胁(APT)的关键。安全软件开发需融入人工智能和机器学习,以实现异常行为检测、威胁狩猎和自动响应。例如,端点检测与响应(EDR)软件能监控终端活动,利用算法识别恶意模式,并自动隔离受感染设备。安全编排、自动化与响应(SOAR)平台则能整合各种安全工具,自动化执行事件响应流程。

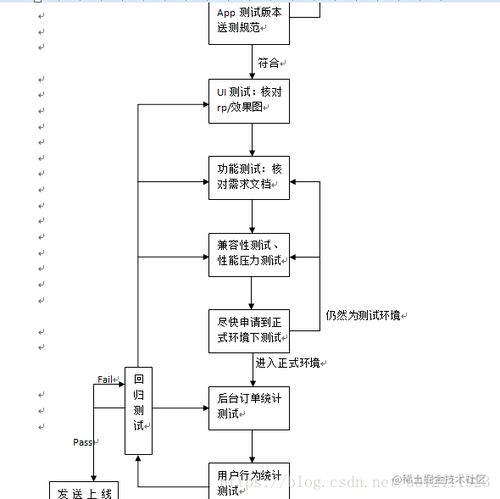

5. 安全开发生命周期(SDL)与DevSecOps

防护不应仅在部署后,而应贯穿软件开发的始终。在开发网络与信息安全软件时,自身也需遵循安全实践。SDL将安全活动(如威胁建模、代码审查、渗透测试)嵌入每个开发阶段。DevSecOps则强调在敏捷和持续交付管道中集成安全,通过自动化安全测试(如SAST、DAST)和合规检查,确保交付的软件本身是安全且可信的。

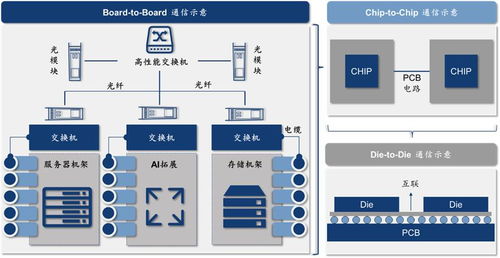

6. 云原生安全与容器安全

随着VEB越来越多地构建在云和容器平台上,相应的安全软件开发需适应这些环境。这包括云安全态势管理(CSPM)、云工作负载保护平台(CWPP)以及针对容器和Kubernetes的安全工具。开发重点在于实现可视化、配置合规检查、运行时保护以及镜像漏洞扫描,确保云原生应用的全生命周期安全。

7. 身份安全与行为分析

用户和设备身份已成为新的安全边界。相关软件开发聚焦于强化认证机制(如多因素认证MFA)、特权访问管理(PAM)以及用户和实体行为分析(UEBA)。UEBA软件利用大数据分析建立行为基线,从而检测内部威胁和账户劫持等异常活动。

VEB的信息安全保护是一个动态、多层面的挑战。上述方式并非孤立,而是需要相互融合,形成一个有机的防御生态系统。网络与信息安全软件的开发,正朝着智能化、自动化、云原生和深度集成的方向发展。对于开发者和组织而言,理解并综合运用这些策略,是构建韧性数字基础设施、保障业务连续性的关键所在。持续关注威胁演变和技术创新,才能在这场没有终点的安全竞赛中保持领先。